Sentimen

Informasi Tambahan

Kab/Kota: Surabaya

Kasus: serangan siber, phising, kejahatan siber

Partai Terkait

Tokoh Terkait

5 Raja Hacker Jajah Dunia, Berikut Sepak Terjangnya

CNBCindonesia.com

Jenis Media: Tekno

CNBCindonesia.com

Jenis Media: Tekno

Jakarta, CNBC Indonesia - Ada sederet nama peretas atau hacker yang terkenal di dunia serangan siber. Mereka bahkan disebut sebagai "raja" hacker dunia. Raja-raja hacker ini ternyata sudah makan banyak korban dan merugikan banyak pihak, termasuk kerugian finansial.

Sebut saja Brain Cipher yang pada Juni lalu membuat gaduh Indonesia karena meretas Pusat Data Nasional Sementara (PDNS) di Surabaya. Serangan malware dari Brain Cipher membuat layanan vital seperti imigrasi lumpuh dan merugikan banyak orang.

Selain itu, juga ada nama raja hacker dunia lain yang lebih canggih, bahkan membuat Amerika Serikat (AS) ketar-ketir. Siapa saja mereka? Berikut ini daftar lima Raja Hacker dunia:

1. LockBit

Sosok pengembang ransomware LockBit akhirnya terungkap. Badan Kejahatan Nasional Inggris mengumumkan nama hacker itu adalah Dmitry Yuryevich Khoroshev (31).

Warga Rusia itu memiliki julukan LockBitSupp diseret ke meja hijau oleh Departemen Kehakiman Amerika Serikat (AS). Lembaga itu menuding dengan beberapa kejahatan dari komputer, penipuan, dan pemerasan.

"Dmitry Khoroshev menyusun, mengembangkan dan mengelola Lockbit yang merupakan varian dan kelompok ransomware paling produktik di dunia, memungkinkan dirinya dan afiliasinya mendatangkan malapetaka dan merugikan hingga miliaran dolar pada ribuan korban di seluruh dunia," jelas jaksa Philip R. Sellinger.

Operasi yang dilakukan para penegak hukum terkait Lockbit juga sempat ingin dihentikan oleh LockbitSupp. Termasuk membuktikan Lockbit masih aktif dan tetap bekerja.

Sejak beberapa tahun lalu, AS memang telah memburu LockBit beserta orang yang berada di baliknya. Bahkan Departemen Luar Negeri mengumumkan akan memberikan hadiah US$10 juta bagi yang berhasil menangkap dan menghukum Khoroshev.

Pemerintah juga sempat melarang masyarakat bertransaksi dengannya. Misalnya untuk membayar uang tebusan usai diretas.

2. Brain Cipher

Brain Cipher merupakan kelompok ransomware baru yang mulai beroperasi pada awal Juni 2024. Tak hanya Indonesia, operasi Brain Cipher juga menargetkan organisasi-organisasi di seluruh dunia.

Mengutip BleepingComputer, seperti operasi ransomware lainnya, Brain Cipher membobol jaringan para korbannya dan menyebarkannya secara lateral ke perangkat lain.

Sebelum mengenkripsi, pelaku akan mencuri data untuk dimanfaatkan memeras korbannya. Pelaku biasanya memberi peringatan pada korban bahwa data tersebut akan dirilis ke publik jika uang tebusan tidak dibayarkan.

Brain Cipher tidak berbeda dengan ransomware lainnya. Baru-baru ini mereka meluncurkan situs kebocoran data baru yang saat ini belum meluncurkan data-data dari korban.

3. Lazarus

Lazarus merupakan kelompok hacker kawakan yang terafiliasi dengan Korea Utara (Korut). Lazarus tercatat sering melakukan tindak kejahatan siber.

Mayoritas peretasan yang dilakukan menggunakan modus penyerangan phising, yakni mengelabui korban dengan iming-iming atau urgensi tertentu.

Mereka pernah melakukan pencucian uang dengan memanfaakan firma pembayaran, Huione Pay, di Kamboja.

Laporan Reuters, mengatakan Huione Pay yang berbasis di Phnom Penh menerima kripto senilai lebih dari US$150.000 atau setara Rp 2,4 miliar dari dompet digital yang digunakan Lazarus.

Anak buah Kim Jong Un itu juga pernah melakukan modus penipuan siber baru dengan mengirim malware ke perusahaan kripto yang disamarkan sebagai email dari investor.

Modus baru ini dilaporkan oleh Kaspersky. Kaspersky menggunakan kode nama BlueNoroff untuk hacker Korut.

Menurut Kaspersky, BlueNoroff menciptakan sederet nama domain palsu yang mirip dengan nama modal ventura ternama atau bank. Mereka kemudian mengirim email kepada startup yang bergerak di industri kripto berpura-pura tertarik berinvestasi.

Di laporan tersebut, Kaspkersky menyatakan upaya penipuan ini memuncak pada Januari 2022 dengan sasaran utama startup di bidang mata uang kripto. Aktivitas penipuan kemudian terus bergulir hingga Juni 2022.

4. APT42

APT42 merupakan kelompok hacker asal Iran yang secara agresif membobol kampanye kandidat presiden AS dari Partai Republik maupun Demokrat.

Google juga menyebut APT42 menargetkan militer, pemerintah, dan organisasi diplomasi Israel, dikutip dari Wired.

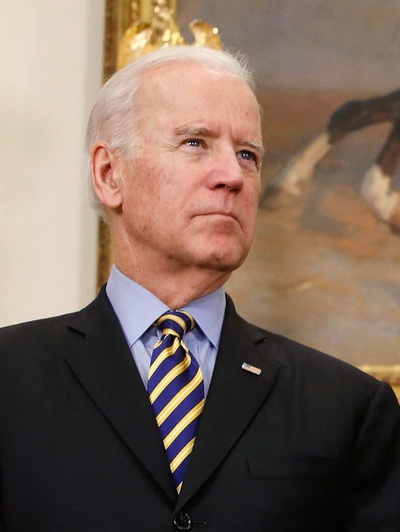

APT42 dipercaya sebagai kelompok hacker yang bekerja untuk Revolutionary Guard Corps Iran (IRGC). Kelompok itu menargetkan banyak orang yang terafiliasi dengan Trump dan Presiden AS Joe Biden.

Adapun orang-orang yang menjadi target termasuk pegawai pemerintahan saat ini maupun yang sudah tak lagi menjabat.

"Dalam hal pembobolan, mereka menyerang semua pihak," kata John Hultquist, pemimpin firma keamanan siber Mandiant, unit bisnis Google yang berhubungan erat dengan Kelompok Analisa Ancaman Google.

APT42 dikatakan sama rata ingin menyerang semua kandidat presiden AS 2024. Sebab, pemerintah Iran memiliki kepentingan dengan politik AS.

"Mereka tertarik dengan kedua kandidat, sebab para calon presiden AS akan menentukan masa depan kebijakan AS di Timur Tengah," kata Hultquist.

5. Radar/Dispossessor

Radar/Dispossessor merupakan hacker yang didirikan pada Agustus 2023 dan pemimpinnya adalah moniker online 'Brain'. Kelompok ini menargetkan perusahaan kecil dan menengah.

Pada awalnya, fokus tujuannya berada di AS namun akhirnya Radar/Dispossessor memperluas cakupan korbannya secara global. Salah satu target peretasan kelompok adalah rumah sakit.

Setidaknya ada 43 perusahaan di banyak negara yang telah menjadi korban. Termasuk diantaranya berasal dari Argentina, Australia, Belgia, Brazil, Honduras, India, Kanada, Kroasia, Peru, Polandia, Inggris, Uni Emirat Arab dan Jerman.

Namun nampaknya jumlah korban masih banyak yang belum diketahui. Menurut menurut Otoritas Amerika Serikat (AS) dan Jerman banyak perusahaan yang mungkin terkena dampak dan belum teridentifikasi.

Para pihak berwenang mengatakan kelompok tersebut masuk ke sistem IT perusahaan melalui sistem komputer yang rentan, password yang lemah dan kurangnya penggunaan otentikasi dua faktor.

(haa/haa)

Sentimen: negatif (100%)